E-Mails sind lästig und unsicher?

Diese neue Verfahren ermöglichen es Dir mit wenig Aufwand Deine E-Mail Sicherheit zu verbessern.

Starten wir!

Was ist SPF?

Das Sender Policy Framework (SPF) verhindert gefälschte Absenderadressen bei der E-Mail-Zustellung.

Kriminelle sollen keine E-Mails in Deinem Namen verschicken.

Stell Dir vor, Du schreibst einen Brief und schickst ihn per Post. Jeder könnte Deinen Namen als Absender auf den Umschlag schreiben. Das will keiner. Bei E-Mails ist das genauso, weil der Computer des Kriminellen den Absender beliebig angeben kann.

SPF hilft dabei, diese Fälschungen zu erkennen. Das Framework prüft, ob der Server, der eine E-Mail sendet, überhaupt berechtigt ist, im Namen der angegebenen Domain z.B. lippke.li E-Mails zu versenden. Als Leser einer Nachricht, musst Du das nicht machen, weil die Prüfung im Hintergrund erfolgt.

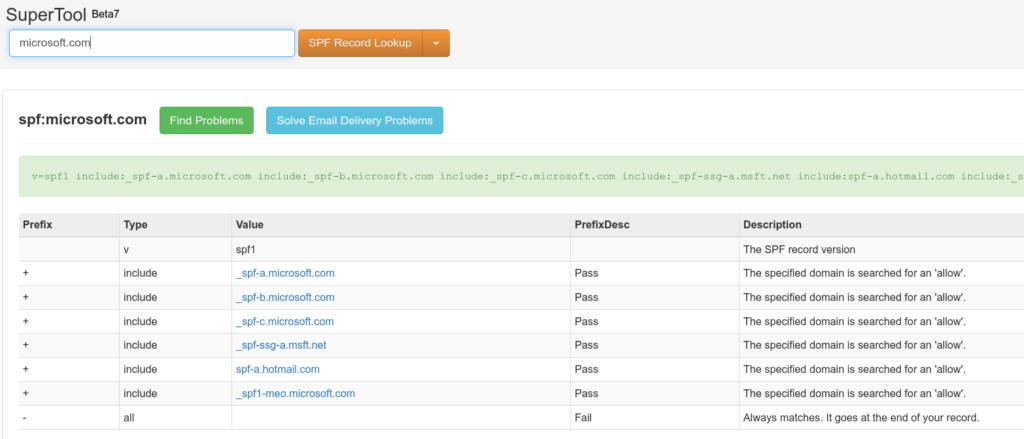

Wie SPF funktioniert: Der empfangende E-Mail-Server weiß, von welchem Server die E-Mail kommt. Er kann nun prüfen, ob dieser Server berechtigt ist, E-Mails für die angegebene Domain zu versenden. Dazu muss in der DNS-Zone der Domain ein SPF-Eintrag vorhanden sein. Dieser Eintrag listet alle Server auf, die berechtigt sind, E-Mails für die Domain zu versenden. Der empfangende Server kann dann prüfen, ob der sendende Server in dieser Liste steht.

Was ist DKIM?

DomainKeys Identified Mail (DKIM) ist eine E-Mail-Authentifizierungsmethode, um eine gefälschter Absenderadresse in E-Mails (E-Mail-Spoofing) zu erkennen. Kriminelle nutzen die Technik, um Dich zu phishen oder mit Spam zu bombardieren.

Mit DKIM kann der Empfänger überprüfen, ob eine E-Mail, die angeblich von einer bestimmten Domäne (z. B. lippke.li) stammt. Jeder kann Dir eine E-Mail mit einer beliebigen Adresse z.B. bundeskanzler@bundestag.de zusenden. DKIM fügt an jede ausgehende E-Mail-Nachricht eine digitale Signatur an, welche mit der Information im DNS-Eintrag verknüpft ist.

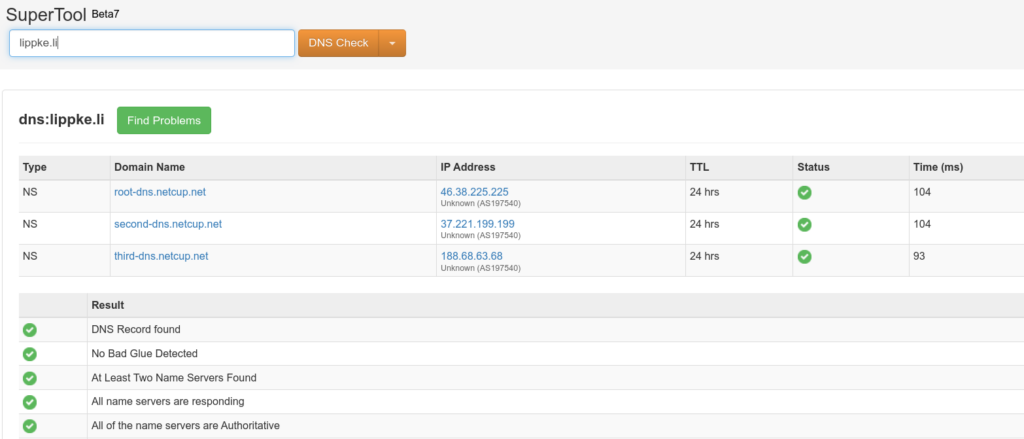

Was ist DNS

Das Domain Name System (DNS) ist ein Telefonbuch für Computer. Der Nutzer kennt nur die Domain einer Webseite z. B. lippke.li.

Der Computer weiß nicht, wo der Server ist.

Deshalb fragt er das DNS-System und dieser gibt dem Server eine IP-Adresse wie z.B. 120.102.11.2 (IPv4). Die IP-Adresse ist eine eindeutige Angabe, welche die Suche im Internet nach dem Server ermöglicht.

Deine Anfrage als ein Datenpaket passiert sehr viele Router, welche das Paket in die richtige Richtung zu dem Server weisen. Das DNS-System beinhaltet nicht nur IP-Adressen, sondern auch Informationen zu Mail Postfächern. Diese können sich auf anderen Servern befinden, weil jeder Server eine Spezialiserung haben könnte.

Was ist DMARC?

DMARC, kurz für Domain-based Message Authentication Reporting and Conformance, ist ein E-Mail-Authentifizierungsprotokoll. Es dient dazu, E-Mail-Spoofing und Phishing zu verhindern.

DMARC braucht die beiden anderen Technologien zur E-Mail-Authentifizierung SPF (Sender Policy Framework), sowie DKIM (DomainKeys Identified Mail). Du kannst mit DMARC die Authentizität einer Nachricht mithilfe der SPF- und DKIM-Protokolle überprüfen. Basierend auf den Ergebnissen der Überprüfung können die Domänenbesitzer

- die E-Mail ablehnen

- in Quarantäne stellen

- zustellen (ok, durchlassen)

DMARC hilft dabei, Privatpersonen oder Unternehmen vor Spoofing-Angriffen zu schützen. Angreifer können sich als Dein Unternehmen bzw. als Dich ausgeben, um Phishing-E-Mails in das World Wide Web zu schleudern.

Tutorial – Einrichtung

Für die Einrichtung der folgenden Features brauchst Du Zugang zu den DNS-Einträgen.

Das ist in der Regel nur der Fall, wenn Du Dir eine eigene Domain käufst. In Kombination mit Webhosting gibt es preiswerte Angebote. Wenn Du einen Free-Mail-Anbieter nutzt, hast Du keinen Zugriff auf das DNS. Ein guter (Free) Mail Provider sollte diese Optionen selbst umgesetzt haben.

Teste die Optionen Deines Anbieters oder Deine eigenen DNS-Einstellungen z.B. mit dem Mailbox-Tool. Bist Du unzufrieden mit der Konfiguration, musst Du den Anbieter wechseln oder selbst eine Domain kaufen.

SPF aktivieren mit Optionen

DNS Einträge bestehen aus Key-Value-Einträgen. Wähle den Typ TXT für den SPF-Eintrag aus.

Du darfst nur einen einzigen erstellen, kannst dort aber mehrere Mail-Server eintragen.

Als Key trägst Du @ ein, um Dich auf den Root zu beziehen und als Value trägst Du z.B.

v=spf1 a mx -all

ein.

v=spf1 sagt erstmal dem E-Mail-Programm des Empfängers, dass es sich hier um den SPF eintrag handelt. Es können noch andere TXT-Einträge im DNS eingetragen sein. a bedeutet, dass der Server mit der IP aus dem DNS-Eintrag A senden darf. Das Gleiche gilt für mx. A-Einträge beinhaltet die Auflösung zu einem Webserver, während MX-Einträge auf einem Webmail-Server verweisen. Du kannst noch weitere Server definieren z.B. Wenn Du Massen E-Mails über einen externen Cloud-Mail-Server senden willst.

Das Minus (-) vor all sagt, dass Dein E-Mail-Programm alle anderen E-Mails aussortieren sollen, während ein Plus (+) erlauben würde, das jeder andere auch senden darf.

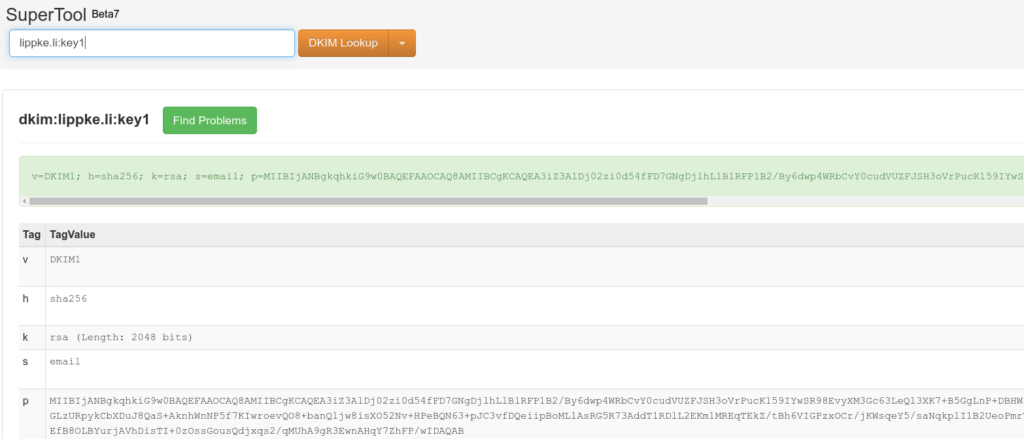

DKIM Verfizierung einrichten

Generiere das öffentliche und private DKIM-Schlüsselpaar. Du kannst Tools wie OpenSSL verwenden, um ein Schlüsselpaar zu generieren. Der private Schlüssel wird verwendet, um ausgehende Nachrichten zu signieren, während der öffentliche Schlüssel in Deinen DNS-Einstellungen veröffentlicht wird.

Veröffentliche BITTE NUR den öffentlichen DKIM-Schlüssel. Der öffentliche Schlüssel wird als TXT-Datensatz in Deinen DNS-Einstellungen veröffentlicht. Dies ermöglicht es den Empfangssystemen, die DKIM-Signatur von Nachrichten zu überprüfen. Konfiguriere Deinen E-Mail-Server. Dein E-Mail-Server muss so konfiguriert werden, dass er ausgehende Nachrichten mit dem privaten DKIM-Schlüssel signiert:

Installiere das OpenDKIM-Paket

sudo apt update

sudo apt install opendkim opendkim-tools

sudo usermod -G opendkim postfix

Erstellen Sie ein Verzeichnis für Ihre DKIM-Schlüssel:

sudo mkdir -p /etc/opendkim/keys

sudo chown -R opendkim:opendkim /etc/opendkim

sudo chmod 744 /etc/opendkim/keys

Generiere Deinen öffentliches und privates DKIM-Schlüsselpaar. Ersetze example.com durch Ihren tatsächlichen Domainnamen z.B. lippke.li und default durch einen gewählten Selector:

sudo mkdir /etc/opendkim/keys/example.com

sudo opendkim-genkey -b 2048 -d example.com -D /etc/opendkim/keys/example.com -s default -v

Veröffentliche Ihren öffentlichen DKIM-Schlüssel. Du musst den Inhalt der generierten default.txt-Datei in einen TXT-Datensatz in Ihren DNS-Einstellungen (Value) einfügen.

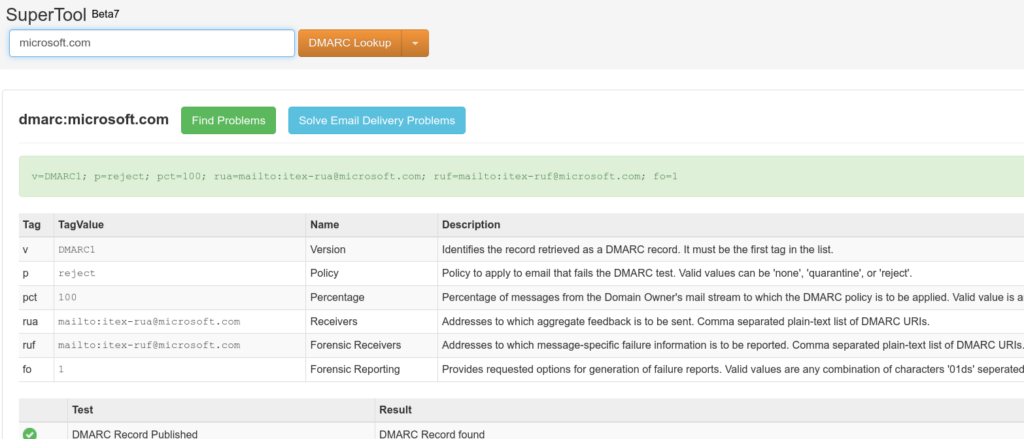

DMARC Mailbox einrichten

Um DMARC kannst Du einfacher als DKIM einrichten. Ein typischer DMARC-Eintrag besteht aus mindestens drei Komponenten.

Beispiel DMARC-Eintrag:

v=DMARC1; p=reject; rua=mailto:dmarc@superdupper.com

- Der

v-Tag gibt die Version von DMARC an. - Der

p-Tag ist die Richtlinie (oder die Aktion, die ausgeführt werden soll, wenn E-Mails die DMARC-Prüfungen nicht bestehen). - Der

rua-Tag ist die E-Mail-Adresse, an die DMARC-Berichte gesendet werden. Dies könnte die E-Mail-Adresse Deines Hosting-Unternehmens, die E-Mail-Adresse Deines Registrars oder Deine eigene sein (bitte nicht Deine private Mail-Adresse).

Wählen Sie den TXT-Typ aus. Gebe für den Key-Wert _dmarc und für Value v=DMARC1; p=reject; rua=mailto:dmarc@superdupper.com. Speichere und warte 48h, bis die ganze Welt die DNS Einträge empfangen hat.