Du kennst TLS noch nicht?

Dieser Guide gibt die eine Erklärung und praktische Umsetzungstipps!

Starten wir.

Was ist TLS?

TLS bedeutet Transport Layer Security und ist ein standardisiertes Protokoll, um Computer-Kommunikation zu verschlüsseln. Die meisten von uns nutzen Transport Layer Security (TLS) täglich in Form von HTTPS, welches Texte, PDFs, Webseiten, Formular-Inhalte, Videos und Audio sicher überträgt.

TLS beschränkt sich nicht nur auf das Web, sondern eignet sich für andere Verbindungen. TLS nutzt für die Verschlüsselung eine hybride Variante aus asymmetrischer und symmetrische Verschlüsselung. Die asymmetrische Kommunikation ist sicher, langsam und gibt der symmetrische Verschlüsselung einen Jump-Start. Die symmetrische Verschlüsselung transportiert als Lastentier effizient und sicher dann die Nutzdaten ab.

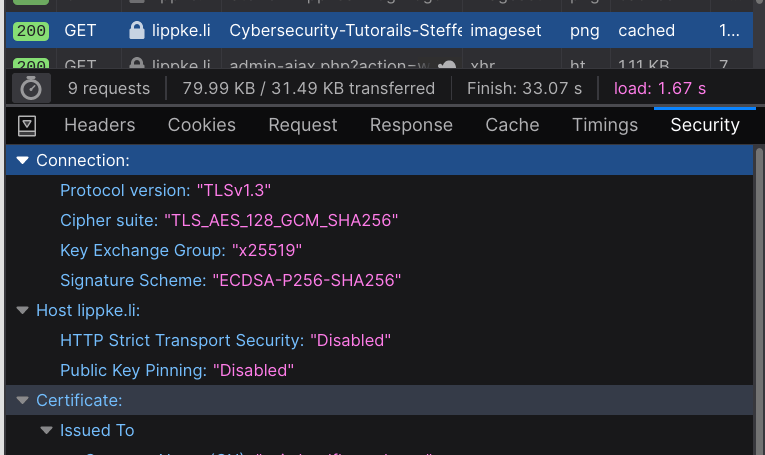

Die genauen Algorithmen legt TLS mit den Cypher Suites (Erklärung unten) fest, die Client und Server zugleich unterstützen müssen.

TLS vs SSL – Was ist sicherer?

Was ist SSL? Secure Socket Layer ist ein veraltetes Protokoll zur Verschlüsselung von Kommunikation. SSL ist der Vorgänger von TLS. Die Entwickler Netscape haben im Jahr 1995 die erste SSL-Version für ihren eigen (damals erfolgreichen) Browser entwickelt.

Netscape wollte der Standardisierung zuvorkommen und hat versucht das Internet sicherzumachen (gut gemeint – schlecht umgesetzt). Heute gelten alle Version SSL 1.0 bis SSL 3.0 als unsicher und überholt. In 2024 werben immer noch viele Unternehmen mit

- Sichere SSL-Download

- Sicherer Zahlungsverkehr – geschützt, dank SSL

- SSL-VPN (Virtual Private Network)

Viele wissen nach 15+ Jahren TLS immer noch nicht, dass eine Ablösung stattgefunden hat bzw. der Nutzer erwartet eine SSL-Verschlüsselung, weil das Marketing den Begriff zwischen 1995 bis ca. 2000 populär gemacht hat. Oft verwenden die Webseiten, die mit SSL werben, TLS. Ein moderner Browser wie Firefox wart Dich vor einer SSL-Verbindung.

Steffen Lippke

Das erste Treffen – Der TLS Handshake

Der TLS-Handshake führen Client und Server zu Beginn der Sitzung aus.

Bei dem Handshake, ein protokolliertes Verfahren, einigen sich Client und Server auf eine Sammlung an Algorithmen (Cypher Suite). Der wichtigste Schritt bei diesem Verfahren ist der rechenintensiven Austausch der Schlüssel.

Client und Server verwenden den Schlüssel, um im Folgenden schnell und effizient die Webseiten, Audio und Video zu übertragen. Die Nutzung von rein asymmetrischer Kryptografie dauert zu lange und ist sehr rechenintensiv.

Was sind die Cypher Suites?

Eine Cypher Suite ist eine Sammlung von kryptografischen Verfahren, die wohldefiniert und benannt ist. Der Server und der Client sollten mehrere Verfahren beherrschen.

Weil im Internet diverse Hard- und Software miteinander kommuniziert, muss die Software sich auf eine Auswahl von Kryptografie einigen.

Ein korrekt programmierter Server soll unsicher Verfahren im Idealfall ablehnen und die Kommunikation abbrechen. Sicherheit soll vor Kompatibilität gehen!

Steffen Lippke

Alte Geräte und Software (Zombie-Server) bieten dem angefragten Server z. B. ein altes Verfahren wie Rons Cypher 4 an, aber der Server verlangt die Advanced Encryption Standard (AES) Verschlüsselung.

Ein Cypher Suite besteht aus vier Elementen:

- Ein Schlüsselaustausch Protokoll, mit der Client und Server eine symmetrische Verschlüsselung aufbauen können.

Kurzlebige Deffi-Hellmann Schlüssel (DHE) oder elliptische Kurven (ECC) - Ein Hash-Algorithmus zum Signieren von Nachrichten und Verifizierung der Übertragung.

Secure Hash Algorithmus 3 mit 256 Bits (SHA-3-256) - Ein symmetrischer Verschlüsselungsalgorithmus, welcher die Hauptinhalte (Bilder, Audio, Video und Texte) verschlüsselt

Advanced Encryption Standard (AES) mit 256 Bit langem Schlüssel - Der Algorithmus für die Authentifizierung am Client / Server

RSA / DSA

Der Name einer Cypher Suite besteht aus einer Kolonne von Abkürzungen, die mit _ Unterstrichen separiert sind (super originell):

- TLS_AES_256_GCM_SHA384

- TLS_CHACHA20_POLY1305_SHA256

- TLS_AES_128_GCM_SHA256

TLS Guide für Jedermann

Wie kann ich TLS nutzen?

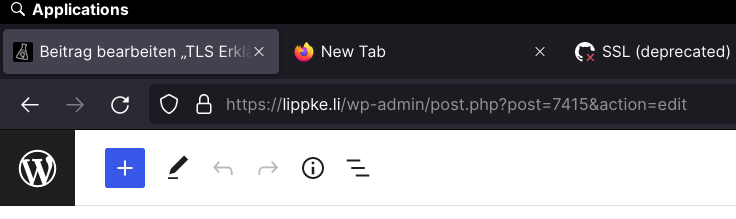

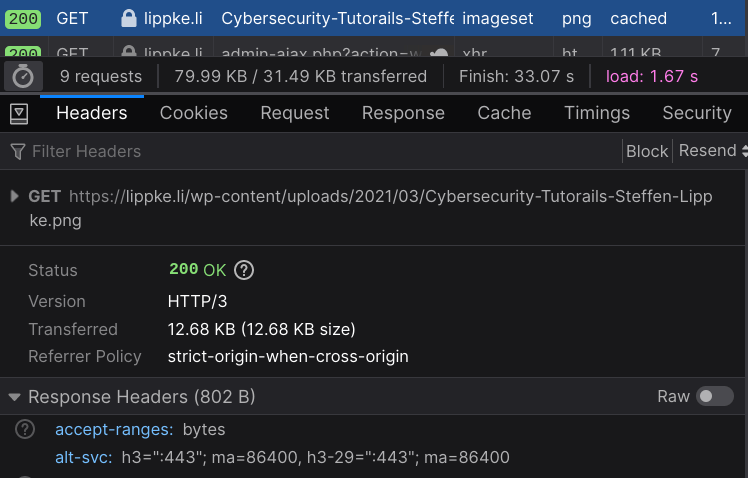

Als Endnutzer musst Du darauf hoffen, dass der Webseiten Betreiber eine moderne Form von TLS (1.2 oder 1.3) nutzt. Oftmals funktioniert die Umleitung von HTTP auf HTTPS nicht, sodass Du es versuchen solltest eine s nach http einzufügen. Firefox bietet die Erweiterung HTTPS-Everywhere, sodass der Browser automatisch nach der HTTPS Version sucht. Wenn Du Deine TLS Version auf 1.3 anhebst, upgrade auch Dein HTTP/1 oder HTTP/2 zu HTTP/3 oder QUIC, um die Übertragung zu beschleunigen.

Wie kann ich TLS 1.2 auf TLS 1.3 upgraden?

Ein Upgrade auf die neueren Versionen ist nur möglich, wenn beide Seiten (Client / Server) TLS 1.3 beherrschen. Die bekannten modernen Browser wie Google, Firefox, Safari und Opera unterstützen dieses Verfahren. Alte Gurken können nichts mit 1.2 oder 1.3 anfangen.

Der Server muss auf der anderen Seite auch dieses Protokoll beherrschen. Falls der Server oder die Anwendung ausschließlich das unverschlüsselte HTTP beherrscht, fügt ein Reverse-Proxy die Verschlüsselung hinzu.

Alternativen zu TLS

Wenn ein alter Server oder eine Anwendung kein TLS unterstützt, gelten Internet Protocol Security (IPSec) oder das Virtual Private Network (VPN) als hacky Alternativen.

Steffen Lippke

IPSec umhüllt jegliche Kommunikation und IP-Pakte in ein dichtes Geschenkpapier (Kapselung). Diese Pakete verschlüsselt IPSec und sendet diese zum Empfänger Server. IPSec ist besonders gut für Unternehmen geeignet, die alte Infrastruktur haben und ihre veralteten Systeme (Legacy-System) mit einer Verschlüsselung aufrüsten wollen.

VPN ist für Unternehmen und private Nutzer geeint, lese den vollständigen Guide.

TLS Guide für Webseiten Betreiber

Zertifikat kaufen oder kostenlos erhalten

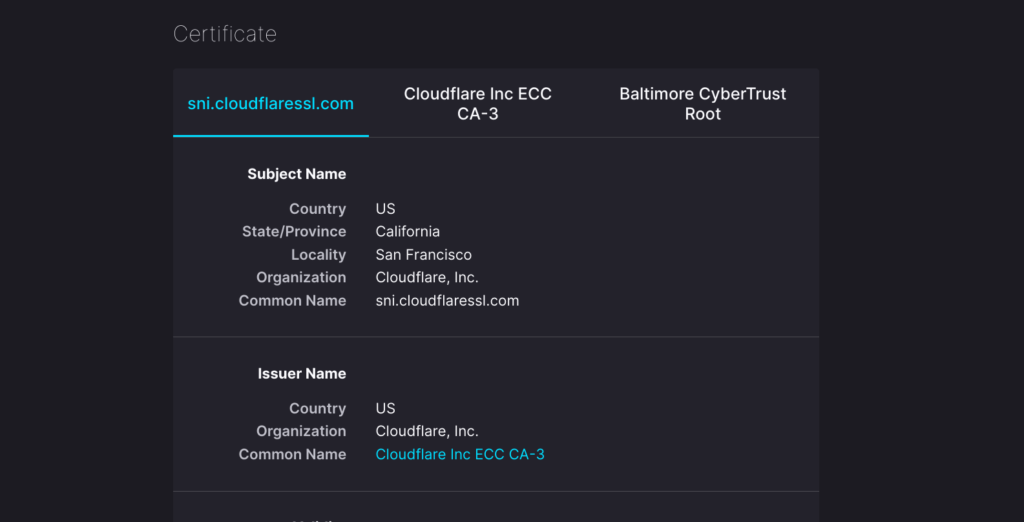

Ein Zertifikat ist der öffentliche Teil des asymmetrischen Schlüssels mit Metadaten über die Webseite, den Besitzer und Aussteller. Diese sind signiert durch eine Zertifikats-Autorität, welche diese ausgestellt hat. Die Zertifikats-Autorität validiert die Echtheit der Unternehmen / Webseiten und Dein Browser kann bei der Zertifikats-Autorität die Zertifikate überprüfen.

Als Webseitenbetreiber hast Du zwei Optionen. Erstelle eine Let‘s Encrypt Verschlüsselung mit einem kostenlosen Let‘s Encrypt Zertifikat oder kaufe Dir ein Zertifikat bei einer anderen Zertifikats-Autorität.

Implizierter Vorteil von TLS

Seit 2014 sieht Google die Nutzung von HTTPs als einen relevanten Ranking-Faktor. Das bedeutet, dass Webseiten, die ihre Sicherheit ernst nehmen, bei Google weiter oben erscheinen. Die Verschlüsselung ist sinnvoll, weil sonst Kontakt-Anfragen oder Kommentare unverschlüsselt und ungeschützt vor einer Veränderung zum Webseitenbetreiber leiten würde.

Wenn Du beim Upgraden ist, nutze HTTP Version 3, QUIC, um die Geschwindigkeit der Übertragung zu erhöhen. QUIC überträgt nicht die Inhalte textuell (UTF -8 mit 8 Bytes), sondern in Binärformat (nur 0 und 1)

Was kommt nach TLS? In dem Blog-Artikel zur Post-Quanten-Computer-Krypto erkläre ich, worauf es ankommt. Post-Quanten-Computer-Krypto verbessert den Schlüsseltausch, welcher über RSA stattfindet. Quanten-Computer können RSA mit einer Faktoriserung knacken.

Sind kostenlos Zertifikat unsicher?

Ein kostenloses Zertifikat gilt nicht als „schlecht“, „billig“ oder „unsicher“. Eine Webseite mit einem kostenlosen Zertifikat nutzt die gleichen Krypto-Methoden wie ein 250 € Zertifikat. Achte darauf, dass die HTTPS-Weiterleitung (.htaccess Datei) korrekt gesetzt ist. Schlüssel über 4096 sind ein Muss für modere Webseiten in 2024!

Gefahren bei SSL / TLS

Kriminelle versuchen den Server davon zu überreden, über SSL und TLS 1.1 / 1.0 zu kommunizieren (Downgrade Attack). Dieses Vorgehen hilft den Kriminellen auf dem verschlüsselten Inhalt mitzulesen.

Andere verwenden die folgende hinterlistige Strategie: Sie gaukeln dem Nutzer vor, dass eine sichere Verbindung besteht (bei HTTP).

Grüne Schlösser, grüne Schrift und diverse Siegel von Antivirus-Herstellern sehen nett aus, aber bringen keine Sicherheit.

Steffen Lippke

Versichere Dich, dass in der URL-Leiste immer https:// steht und nicht http://. Moderne Browser markieren HTTP Webseiten inzwischen rot und zeigen ein durchgestrichenes Schloss an, wenn Du Dich auf einer HTTP Webseite befindest.