Wie kann ich eine Paywall umgehen?

Hier ist Deine Anleitung für vieler Deine Lieblingswebseiten!

Starten wir!

Was ist eine Paywall?

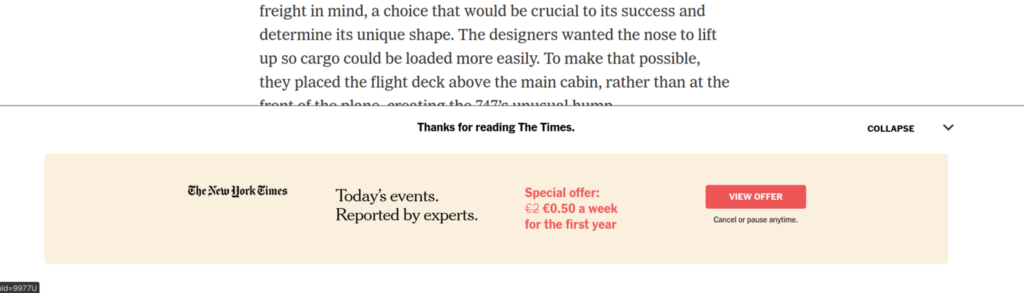

Webseitenbetreiber verwenden Paywalls (Bezahlschranken), um nur zahlenden Kunden Zugriff auf Inhalte zu gewähren. Oft sind die Inhalte auf ihrer Webseite oder in Deiner Suchmaschine auffindbar, aber die Webseite zeigt die Inhalte nur teilweise an. Um an die Inhalte zu gelangen, musst Du einen Kauf- oder Mietvertrag abschließen, der Dich bis zu zwei Jahren nach deutschen Recht binden kann.

Wieso nutzen Blogs & Newsseiten Bezahlschranken?

Die Unternehmen möchte online alle Bezahlinhalte und die Einleitung für alle zur Verfügung stellen, damit potenzielle Kunden diese wahrnehmen. Jeder kennt das aus der realen Welt auch.

- Die ersten 10 min Fahrt mit einem E-Roller ist kostenlos

- In Drogerien kannst Du eine Probe des Dufts beschnüffeln, um eine „rationale“ Entscheidung zu treffen

- Frischetheken bieten (großen) Kinder eine Scheibe Kostprobe von X oder Y

Das Dilemma der Webseitenbetreiber

Die digitale Welt kann Proben noch einfacher verteilen. Die Proben sind online für alle abrufbar und zeigen einen 200-Wort-Text, ein 30 Sekunden Video oder einen kurzen Audio-Clip. Diese Texte dienen als Köder, damit diese Unternehmen Dich für ein großes Abo überreden können.

Eine Suchmaschine kann nur Inhalte dem Nutzer anzeigen, wenn diese aus dem Internet ohne Passwort erreichbar sind. Der Google Crawler muss im besten Fall den gesamten Artikel auswerten, damit die Algorithmen diese gut bewerten. Der Bot kategorisiert zu kurze, inhaltslose Webseiten weiter unten ein.

Wie funktioniert die Umgehung?

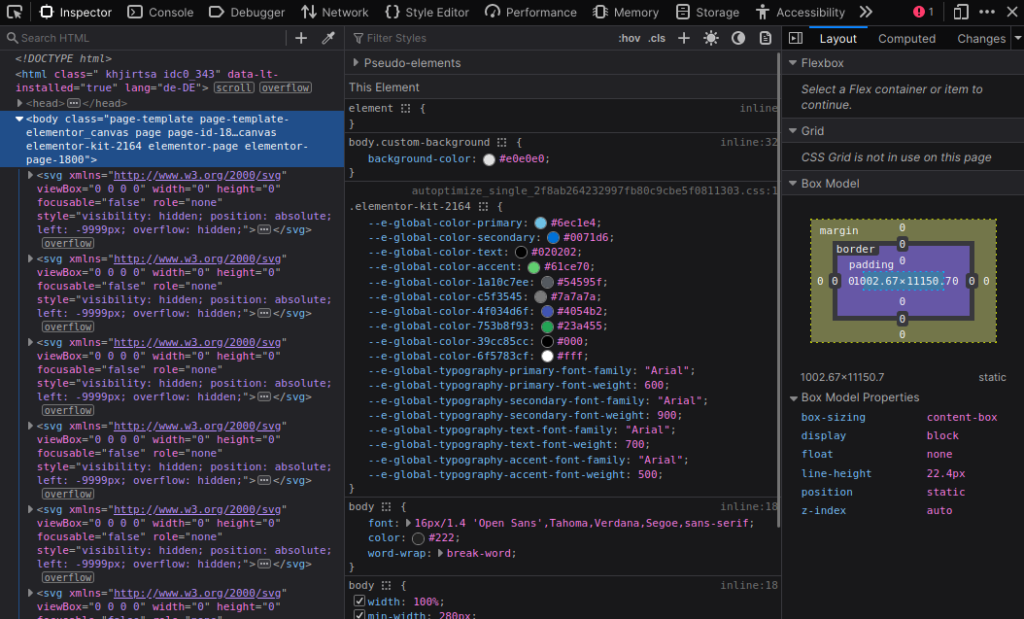

Nicht jede Paywall ist gleich aufgebaut, aber viele Webseiten nutzen unsichere, einfache Plugins, mit welchen sie sich schnelle Erfolge erhoffen.

Oft handelt es sich, um CSS-Stil-Operationen. Eine Box überdeckt den Text. Der Browser-Nutzer hat die volle Kontrolle über alle Inhalte und Darstellungen innerhalb seines Browsers.

Wenn Du möchtest, dass der Text Deiner Tageszeitschrift jetzt pink angezeigt werden soll, dann kannst Du das in 2 Minuten abändern. Du kannst eine CSS-Manipulation jeder Webseite in Realzeit umsetzen.

Darf man eine Bezahlschranke umgehen?

Daten, die im Internet öffentlich zugänglich sind, welche keine Art des Zugangsschutz (auch sehr schlechte) sind oft legal abrufbar.

Je nach Inhalt kann das deutsche Urheberrecht Dir die Einsicht (Nutzungsrechte) verbieten. Das muss situativ entscheiden werden. Generell sollten öffentlich verfügbare Inhalte im Netz legal abrufbar sein, weil der Betreiber die Inhalte sonst nicht online stellen würde.

Die 4 besten Tools zum Download

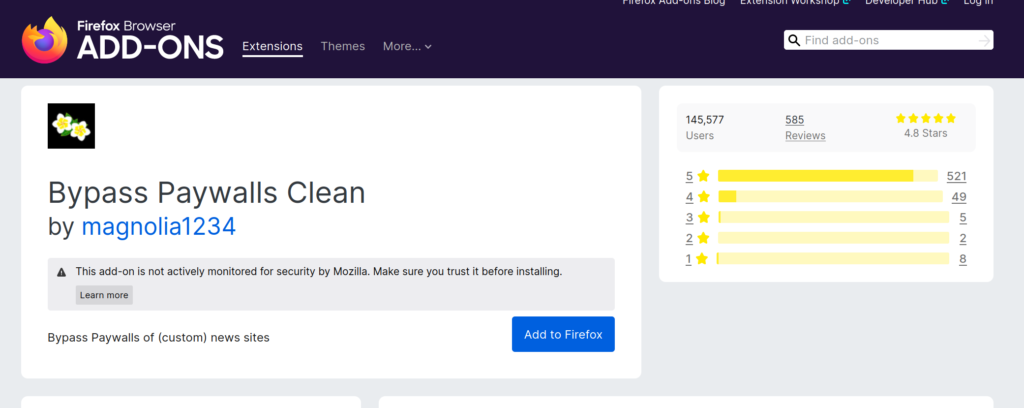

Der Alleskönner Online – Bypass Paywalls Clean

Diese Erweiterung ist in der Lage bei vielen deutschen Zeitungen die Bezahlschranken zu umgehen. Diese Liste kann sich täglich ändern, je nachdem, ob der Webseitenbetreiber eine gescheite Bezahlschranken verwendet. Die Magie des Plugins findet Clientseitig statt.

Die textuelle Grundlage bekommt jeder auf sein Endgerät in voller Länge übertragen, aber nicht vollständig angezeigt. Weil Du ziemlich jeden Aspekt der lokalen Darstellung ändern kannst, kannst Du Dir jeden Artikel in voller Länge anzeigen lassen.

Du kannst Dir das Plugin für Firefox oder Chrome installieren.

Die dauerhafte Form – Das Geoblocking

Ein ähnliches Vorgehen wie eine Bezahlschranken verwendet das Geoblocking.

Effektiv verhindern beide Methoden, dass der Nutzer die Inhalte sich nicht ansehen kann. Geoblocking zielt darauf ab, Personen einer bestimmten Region oder IP von dem Zugang auszuschließen. Der Nutzer kann mit einem Virtual Private Network seinen Standort zu ändern. Der Webseitenbetreiber denkt, dass der Nutzer sich in einem anderen Land aufhält als vorgesehen.

Umgehen bedeutet Verringern – JavaScript aus

Eine ähnliche Methode, um eine Bezahlschranken zu umgehen ist es, JavaScript auszuschalten. JavaScript ist eine Client-seitige Programmiersprache, welche im Browser Webseiten interaktiv gestaltet. Der Browser muss nicht jedes Mal neu zuladen, sondern kann sich mit HTML, CSS und JavaScript verändern.

NoScript ist ein Tool, welches Paywalls umgehen kann (nur für Profis). Die Software macht viele Webseiten wie Single Page Application (SPAs) unnutzbar. Deshalb ist eine dauerhafte Aktivierung von NoScript für die meisten Nutzer keine Option.

Tipps für Studenten – Unpay

Das Add-on „Unpay“ erledigt die gleiche Aufgabe. Diese Software fokussiert sich auf wissenschaftliche Dokumente, welche eine Zwangsanmeldung vorsehen.

Das Add-on vermeidet, dass die Betreiber der Webseiten zu viele E-Mail-Adressen für eine Leistung einsammeln, welche diese nicht selbst erbracht haben.

Steffen Lippke

Welche Paywall ist sicher?

Bezahlschranken können nur sicher sein, wenn nicht der gesamte Artikel übertragen wird. Damit aber berechtigte Nutzer diese sehen können, brauchen wir ein Authentifizierungskonzept.

Eine Datenbank speichert die Logindaten der Nutzer und überwacht die Dauer der Abonnements. Die Nutzer müssen sich z. B. mit einem Passwort anmelden (Authentifizierung):

Sicher – Nur so geht es richtig.

Diese Form der Bezahlschranke ist deutlich aufwendiger, weil dieses ein Rattenschwanz an Aufgaben mit sich bringt:

- Die unterschätzen DSGVO Anforderungen bringen weitere Aufgaben mit sich. Nutzer können eine Datenauskunft verlängern oder einen Löschantrag stellen

- Eine richtige Implementierung der Authentifizierung ist notwendig. Alle Passwörter müssen sicher verschlüsselt sein (siehe Hash).

- Der Betreiber muss die versteckten Sicherheitsanforderungen bedenken. Die Admins müssen z. B. die Systeme aktuell halten (Patching).

- Nutzer vergessen gerne Passwörter. Der Nutzer soll sein Passwort per Mail zurücksetzen können. Dafür brauch der Betreiber noch einen Mailserver.

Diese ganzen Anforderungen möchte keiner freiwillig umsetzen. Es ist viel leichter, einfach ein WordPress-Plugin zu installieren, welches die Aufgabe nur so halb erledigt:

Sichere Authentifizierung:

Es gibt nicht die perfekte Authentifizierungsform. Die Bezahlschranke ist nur so sicher, wie das gewählte Authentifizierungsvorgehen. Jede Form hat Vor- und Nachteile. Viel sinnvoller ist es verschiedene Arten zu kombinieren:

- Sein: Biometrische Merkmale wie der Fingerabdruck oder das Gesicht sind bei jedem Menschen unterschiedlich. Moderne Software und Kameratechnik erkennt legitime Person wieder. Die Systeme weisen fremde Personen und Kriminelle ab, da die Systeme selbst Fotografie ablehnen.

- Wissen: Jegliche Form von Wissen z. B. ein Passwort oder Passsatz helfen dabei eine Person zu authentifizieren.

- Besitz: Einmalpasswörter sind gut geeignet für die Authentifizierung von Personen. Diese können die Geräte mit sich führen. Dazu gehören One Time Passwords, RSA Tokens und Smartcards.